Keylogger: mi az, az alkalmazás célja, hogyan védje meg tőle. Billentyűzet kém

Keylogger - mi az? Mi a veszélye tőlük? Lehet-e kihasználni a keylogger előnyeit? Mit jelent ez?

Általános információk

A modern információs világban nagyon élesvan egy biztonsági probléma. A rosszindulatú programok sokfélesége között van egy külön keylogger program. Mi ez? Melyek a veszélyek? Hogyan kezeljük őket? Azok, akik jól ismerik az angol nyelvet, valószínűleg lefordították a program nevét, és rájöttek, hogy a beszélgetés a billentyűzetrögzítőről szól. Pontosan így fordítják le a nevüket - keylogger. De a volt Szovjetunió határán a hivatalos neve keyloggers. Mi a sajátosságuk?

Amikor a program eltalálja a számítógépet, aztmegkezdi feladatait kémfunkció formájában, egy személy tudta, részvétele és beleegyezése nélkül. Érdemes megkérdezni a kérdést: "Keylogger - mi ez?", Amint kiderül, hogy sokan még csak nem is tudják, mi hasonló program. És ebből következik a szomorú tény, hogy sok felhasználó egyszerűen alábecsüli a fenyegetést. De hiába. Végül is ezeknek a programoknak fő célja az, hogy ellopják és átadják a felhasználói fiókok, pénztárcák, banki alkalmazások létrehozójának bejelentkezési nevét és jelszavát.

Hogyan működnek?

Nézzünk egy kis példát. Tegyük fel, hogy egy személy bankszámlával rendelkezik egy százezer rubelrel - az összeg nagyon jó. Rendszeresen bejelentkezik felhasználójának elektronikus szekrényébe a jelszó és a bejelentkezés használatával. És beírni őket, használnia kell a billentyűzetet. A Keylogger azt is rögzíti, hogy hol és hol került be. Ezért a támadó a jelszó és a bejelentkezés ismeretében felhasználhatja az alapokat, ha nincsenek további biztonsági határok, például a telefonon történő visszaigazolás. A Keylogger végrehajtja az átjátszó funkcióját, amely egy adott pillanatban egyesíti az összes összegyűjtött információt. Néhány ilyen program még tudja, hogyan tudja felismerni a beviteli nyelvet, és milyen böngészővel rendelkezik a személy interakciójában. Ezt kiegészíti a képfelvételek létrehozásának minden képessége.

A fejlődés története

Érdemes megemlíteni, hogy a Windows keylogger -a jelenség nem új. Az első ilyen programok ugyanolyan korúak voltak, mint az MS-DOS. Ezek voltak a szokásos megszakító kezelők a billentyűzet számára, amelynek mérete ingadozott az 1 KB-os jel körül. És azóta a fő funkciója nem változott. Még mindig elsősorban a billentyűzet bemenet titkos nyilvántartását végzik el, rögzítik az összegyűjtött információkat és továbbítják az alkotójuknak. Felmerülhet a kérdés: "Ha olyan primitívek, akkor miért nem több víruskereső alkalmazást kap a keylogger?". Végül is ez egy egyszerű program. Mindazonáltal a speciális alkalmazások nehezen kezelhetők. Az a tény, hogy a keylogger nem vírus vagy trónja. És megtalálni, speciális bővítményeket és modulokat kell telepítenie. Ráadásul olyan sok rosszindulatú program létezik, hogy az aláírás-keresés, amely az egyik legfejlettebb biztonsági megoldásnak számít, hatalmába keríti őket.

terjedését

Hogyan jutnak el a felhasználók számítógépéhez? Sokféle módon lehet elterjedni. Van egy keylogger is, amely mindenki számára elérhető, aki a címjegyzékben van, és más programok vagy más kiegészítőként is felvehető. Tegyük fel, hogy egy személy egy alkalmazás engedély nélküli verzióját letölti egy teljesen más webhelyről. Ő állítja magának a fő alkalmazást, és vele együtt - és a keyloggerrel. Vagy furcsa e-mailek csatolt fájlokkal érkeznek az e-mailemre? Lehetséges, hogy ez a keylogger cselekedett a postával. Az üzenetek megnyitása nem jelent veszélyt a legtöbb szolgáltatásra, mert ez csak egy gépelés. De a mellékletek veszélyesek lehetnek. Ha ezt a helyzetet azonosítja, akkor a legjobb, ha megszabadulhat a potenciálisan veszélyes fájloktól. Végül is egy távoli keylogger nem veszélyes, és nem tehet semmi kárt.

Levélküldés

Szeretnék különös figyelmet fordítani erre.átmeneti útvonalak számítógépek között. Néha olyan üzenetek érkeznek, amelyekről úgy tűnik, hogy önmagukban vagy valami hasonló értékes információkkal rendelkeznek. Általánosságban a számítás arra a tényre vezethető vissza, hogy egy furcsa személy levelet nyit, letölt egy fájlt, ahol "információ" van a "vállalati számvitelről", "számlaszámokról, jelszavakról és hozzáférési bejelentkezésekről", vagy csak "valaki meztelen fotókról". Vagy ha a levelezés bizonyos cég szerint történik, akkor előfordulhat, hogy a személy neve és keresztneve is megjelenik. Ne felejtse el, hogy mindig ügyeljen minden fájlra!

Létrehozása és használata

Az elolvasott adatok elolvasása utánValaki azt gondolja, hogy saját ingyenes keyloggerem lenne. És még megkeresni őket, és letölteni. Kezdetben meg kell említeni, hogy ez az eset büntetendő a büntető törvénykönyv szempontjából. Ráadásul nem szabad megfeledkeznünk arról a régi mondásról, hogy az ingyenes sajt csak egérfogó. És ha követed ezt az utat, akkor ne lepődj meg, ha az "ingyenes keylogger" csak a tulajdonosát szolgálja, vagy teljesen vírus / trónja lesz. Az egyetlen többé-kevésbé biztos módja annak, hogy ilyen programot készítsen, magának írja. De akkor ez ismét büntetendő. Ezért érdemes mérlegelni az előnyöket és hátrányokat az eljárás megkezdése előtt. De akkor mit kell keresni? Mi lehet a végeredmény?

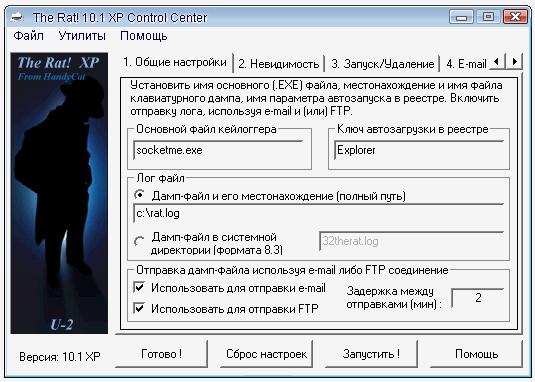

Szabványos billentyűzetcsapda

Ez a legegyszerűbb típus az egyiken.általános működési elv. A program lényege abban a tényben rejlik, hogy ez az alkalmazás be van ágyazva a jel átvitelének folyamatába attól a pillanattól kezdve, hogy a kulcsot megnyomták a képernyőn lévő szimbólum megjelenítéséhez. A horgokat széles körben használják erre. Az operációs rendszerekben ez a mechanizmus neve, amelynek feladata a rendszerüzenetek lehallgatása, amelyek során egy speciális függvényt használnak, ami a Win32API része. Általános szabályként a bemutatott WH_Keyboard eszköztárat használják leginkább egy kicsit ritkábban - WH_JOURNALRECORD. Ez utóbbi sajátossága, hogy nem igényel külön dinamikus könyvtárat, amelynek köszönhetően a rosszindulatú programok gyorsabban terjednek a hálózaton. A horgok olvassák el az összes információt, amelyet a bemeneti eszközről továbbítanak. Ez a megközelítés meglehetősen hatékony, de számos hátránnyal rendelkezik. Ezért külön dinamikus könyvtárat kell létrehoznia. És ez megjelenik a folyamatok címtartományában, megkönnyítve a billentyűzet felvevő azonosítását. Milyen védők használják.

Egyéb módszerek

Kezdetben meg kell említeni eztegy primitíven nevetséges módszer, mint például a billentyűzet állapotának rendszeres lekérdezése. Ebben az esetben elindul a folyamat, amely egy másodpercenként 10-20 másodpercig ellenőrzi, hogy bizonyos billentyűket lenyomtak-e. Minden változás rögzítésre kerül. A vezetõn alapuló keylogger létrehozása szintén népszerû. Ez egy meglehetősen hatékony módszer, amelynek két megvalósítása van: a saját szűrő vagy saját speciális szoftverének fejlesztése egy beviteli eszközhöz. A gyökér is népszerű. Ezek olyan módon vannak végrehajtva, hogy az adatok átvétele a billentyűzet és a vezérlési folyamat között történik. De a legmegbízhatóbbak a hardveres információk. Ha csak azért, mert rendkívül nehéz, szó szerint lehetetlen, észlelni őket szoftverrel.

Mi a helyzet a mobil platformokkal?

Már figyelembe vettük a "keylogger" fogalmát,mi az, hogyan jönnek létre. De az információ megfontolása során a látvány személyi számítógépeken történt. De még több, mint egy PC, sok különböző mobil platform van. És mi van velük? Nézzük meg, hogyan működik a keylogger az Android számára. Általánosságban elmondható, hogy a művelet elve hasonló a cikkben leírtakhoz. De nincs rendes billentyűzet. Ezért a virtuális célra törekszenek, amely a képernyőn megjelenik, amikor a felhasználó valamit meg szeretne írni. Ezután információt kell beírni - mivel azonnal átkerül a program létrehozójához. Mivel a mobil platformokon található biztonsági rendszer sápadt, az androidos keylogger sikeresen működik és hosszú ideig terjed. Ezért, amikor letölti az alkalmazást, meg kell fontolnia a rájuk ruházott jogokat. Tehát, ha egy könyv olvasási program hozzáférést kér az internethez, a billentyűzethez, a mobileszköz különböző adminisztratív szolgáltatásaihoz, akkor ennek oka annak, hogy gondolkozzanak-e rosszindulatú témáról. Ugyanez érvényes minden olyan alkalmazásra, amely a hivatalos boltokban van - mivel nem kézzel, hanem automatizálással történik, ami nem tökéletes.